Avant de voir ce qu’est une adresse IP publique et privée nous allons commencer par définir ce qu’est une adresse IP.

Une adresse IP est ce qui permet d’identifier chaque machine connecté à un réseau utilisant le protocole IP. L’adresse IP est composée de 4 octets allant de 0 à 255 séparés par des points.

Chaque adresse IP appartient à une classe qui correspond à une plage d’adresses IP.

Au total 5 classes existent A, B, C, D et E, cela sert à adapter l’adressage selon la taille du réseau.

Voici les plages d’adresse selon les classes :

– La classe A de l’adresse IP 0.0.0.0 à 126.255.255.255

– La classe B de l’adresse IP 128.0.0.0 à 191.255.255.255

– La classe C de l’adresse IP 192.0.0.0 à 223.255.255.255

– La classe D de l’adresse IP 224.0.0.0 à 239.255.255.255

– La classe E de l’adresse IP 240.0.0.0 à 255.255.255.255

Les adresses IP des classes D (adresses de multicast) et E (adresses réservées par IETF) sont des adresses IP réservés donc non utilisable.

Qu’est-ce qu’une adresse IP Privée ?

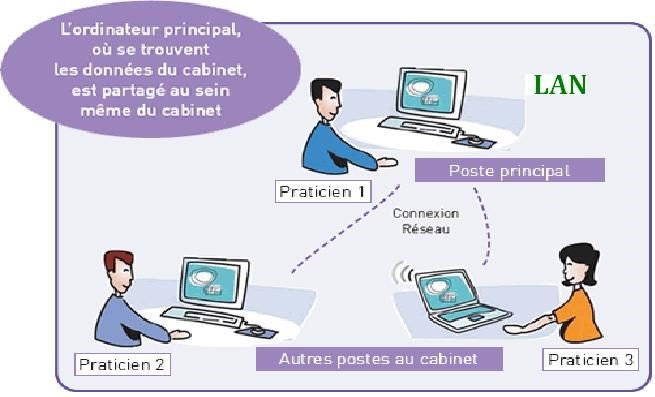

Une adresse IP privée ce sont toutes les adresses IP qui ne sont pas utilisable sur internet, par exemple le réseau de votre entreprise ou le réseau domestique. Un réseau privé est un réseau qui utilise les plages d’adresses IP non accessibles depuis Internet.

Elles permettent de communiquer localement avec vos différents périphériques..

Les adresses IP privées se trouve dans les classes A, B et C.

Voici les plages d’adresse IP privé selon les classes :

– Les adresses privées de la classe A : 10.0.0.0 à 10.255.255.255 (comprend 16 millions d’adresses)

– Les adresses privées de la classe B : 172.16.0.0 à 172.31.255.255 (comprend 65535 adresses)

– Les adresses privées de la classe C : 192.168.0.0 à 192.168.255.255 (comprend 256 adresses)

Qu’est-ce qu’une adresse IP Publique ?

Les adresses IP publiques ne sont pas utilisées dans un réseau local mais uniquement sur internet.

Une adresse IP publique est unique dans le monde alors que pour une adresse IP privée c’est dans le réseau local qu’elle est unique.

Les adresses IP publiques représentent toutes les adresses IP des classes A, B et C qui ne font pas partie de la plage d’adresses privées de ces classes ou des exceptions de la classe A qui sont le réseau 127.0.0.0 qui est réservé pour les tests de boucle locale et le réseau 0.0.0.0 qui est réservé pour définir une route par défaut sur un routeur.

La différence se manifeste donc au niveau du type de réseau qu’on utilise, si on souhaite rester dans son réseau local il faudra utiliser une adresse IP privée et au contraire, il faudra utiliser une adresse IP publique.

Si vous avez un projet et que vous souhaitez un accompagnement sur l’évolution de votre parc informatique. Globanet se tient à votre disposition pour vous faire une étude sur mesure. Merci de nous contacter par Email : devis@globanet.fr

http://www.apple.com/fr/shop/product/MC573F/A/mac-os-x-106-snow-leopardImage Snow Léopard

http://www.apple.com/fr/shop/product/MC573F/A/mac-os-x-106-snow-leopardImage Snow Léopard

.

.